Avec la montée en puissance des cyberattaques ciblant les infrastructures critiques, la sécurité des communications industrielles est devenue une priorité indiscutable. AES 256, un algorithme de chiffrement éprouvé, joue un rôle central dans cette transformation. Conçu pour offrir une protection robuste, il est désormais couramment intégré aux systèmes de contrôle et de supervision industriels.

Les entreprises adoptent AES 256 pour sécuriser les échanges de données sensibles entre capteurs, contrôleurs et opérateurs. Cette adoption massive permet non seulement de prévenir les intrusions malveillantes, mais aussi de garantir la confidentialité et l’intégrité des informations. Une avancée technologique qui redéfinit la sécurité dans le secteur industriel.

A lire également : Découverte des outils révolutionnaires de Planète INP

Plan de l'article

Qu’est-ce que AES 256 et pourquoi est-il fondamental pour les communications industrielles ?

AES 256, ou Advanced Encryption Standard, est un algorithme de chiffrement symétrique largement utilisé pour assurer la confidentialité et l’intégrité des données. Sélectionné par l’Institut National des Normes et de la Technologie (NIST) en 2001 comme successeur du DES, AES s’est imposé comme la norme de référence en matière de sécurité.

AES 256 est particulièrement prisé pour sa robustesse contre les attaques cryptographiques. Cet algorithme utilise une clé de 256 bits, ce qui le rend pratiquement incassable en utilisant n’importe quelle méthode de force brute. Cette caractéristique en fait un outil de choix pour les entreprises industrielles cherchant à protéger leurs communications sensibles contre des acteurs malveillants.

A voir aussi : Material Design par Google : principes et impact sur l'UX design

| Caractéristiques | Détails |

|---|---|

| Type | Chiffrement symétrique |

| Taille de clé | 256 bits |

| Utilisation | Confidentialité et intégrité des données |

| Standardisation | Institut National des Normes et de la Technologie (NIST) |

AES 256 est aussi un standard ouvert, ce qui signifie qu’il est disponible pour des implémentations publiques, privées, commerciales et non commerciales. Cette flexibilité d’utilisation permet une adoption à grande échelle, y compris par des entités gouvernementales comme la NSA pour protéger les informations classifiées.

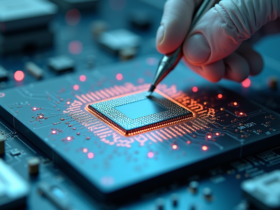

L’adoption d’AES 256 dans les systèmes industriels garantit que les données transmises entre différents composants restent sécurisées. Qu’il s’agisse de capteurs, de contrôleurs ou de systèmes de supervision, l’utilisation d’un chiffrement aussi robuste permet de prévenir les intrusions et de protéger les infrastructures critiques.

Les mécanismes de fonctionnement d’AES 256

AES 256 fonctionne sur des blocs de données de taille fixe et prend en charge des clés de 128, 192 et 256 bits. L’algorithme utilise une structure de réseau de substitution-permutation (SPN), garantissant une protection robuste contre diverses attaques cryptographiques.

- SubBytes : Cette opération effectue une substitution non linéaire des octets pour chaque octet de l’état.

- ShiftRows : Cette étape réorganise les lignes de l’état en décalant les octets.

- MixColumns : Cette transformation linéaire mélange les colonnes de l’état.

- AddRoundKey : Cette opération combine chaque octet de l’état avec une sous-clé de ronde via une opération XOR.

Le processus de chiffrement utilise plusieurs rondes de ces quatre opérations pour renforcer la sécurité. Le nombre de rondes dépend de la taille de la clé : 10 rondes pour 128 bits, 12 pour 192 bits et 14 pour 256 bits.

La structure SPN d’AES 256 permet des transformations complexes et non linéaires des données, rendant extrêmement difficile pour les attaquants de retrouver les données d’origine ou la clé de chiffrement.

Vous pouvez observer la robustesse d’AES 256 à travers son utilisation dans les systèmes industriels. Il protège les communications critiques entre les capteurs, les contrôleurs et les systèmes SCADA, assurant une sécurité inébranlable des infrastructures.

Les avantages d’AES 256 pour la sécurité des communications industrielles

AES 256 est un algorithme de chiffrement symétrique reconnu pour sa robustesse. Sélectionné par l’Institut National des Normes et de la Technologie (NIST) en 2001 comme successeur du DES, il assure la confidentialité et l’intégrité des données, même face à des attaques sophistiquées.

Dans le domaine industriel, AES 256 offre des avantages notables :

- La protection des données au repos et en transit : AES 256 est utilisé pour chiffrer les informations critiques stockées dans des bases de données ou transmises via des réseaux industriels.

- Le chiffrement des communications : Des applications populaires comme WhatsApp et Facebook Messenger utilisent AES pour garantir la confidentialité des messages échangés.

- La sécurisation des systèmes de fichiers : AES est intégré dans des systèmes de fichiers comme NTFS et dans des programmes de compression tels que WinZip et RAR.

- La protection des disques : Des outils tels que BitLocker et FileVault utilisent AES pour chiffrer les disques durs, empêchant tout accès non autorisé.

- La sécurisation des réseaux VPN : AES garantit l’anonymat en ligne et protège les connexions contre les attaques de force brute.

Les industries de haute sécurité, telles que les banques et les installations gouvernementales, adoptent AES 256 pour ses capacités inégalées. Intégré dans les processeurs Intel et AMD, AES optimise les performances de chiffrement sans compromettre la sécurité.

AES est utilisé dans les systèmes de contrôle d’accès pour protéger les transferts de données entre différents composants, assurant une communication sécurisée et fiable au sein des infrastructures industrielles.

Études de cas : AES 256 en action dans les industries

L’algorithme AES 256 est omniprésent dans les solutions de sécurité industrielle. Kiteworks, par exemple, utilise AES 256 pour sécuriser les échanges de fichiers sensibles entre entreprises. La robustesse de cet algorithme garantit que les informations critiques restent inaccessibles aux acteurs malveillants.

Un autre cas marquant est celui de Microsoft Research. Dmitry Khovratovich, employé par cette organisation, a souligné la résilience de l’AES 256 face aux attaques cryptographiques. Des études menées en collaboration avec l’ENS Paris, où Christian Rechberger travaille, ont confirmé la solidité de cet algorithme.

Andrey Bogdanov, aussi impliqué dans ces recherches, a mis en lumière certaines faiblesses théoriques, mais celles-ci restent négligeables dans des applications pratiques. Ces travaux, bien que révélateurs, n’ont pas remis en cause la fiabilité d’AES 256 pour les besoins industriels.

| Entreprise/Organisation | Usage |

|---|---|

| Kiteworks | Sécurisation des échanges de fichiers |

| Microsoft Research | Étude de la résilience cryptographique |

| ENS Paris | Recherche sur la sécurité de l’algorithme |

Ces exemples montrent comment AES 256 est déployé pour protéger les infrastructures industrielles. Son intégration dans divers secteurs, de la finance à la recherche académique, démontre son rôle central dans la sécurité des communications.